Sicher kommunizieren

Viele Stellen interessieren sich für unsere private Kommunikation. In diesem Kapitel erfährst du, mit welchen Maßnahmen du die digitale Kommunikation sicherer gestalten kannst.

Wie kann ich mich vor unerwünschten Mitleser:innen schützen? Was macht einen sicheren Messenger aus? Außerdem begegnest du nützlichen Werkzeugen und Services für verschlüsselte Kommunikation im Internet.

Inhaltsverzeichnis

E-Mail und SMS sind unsicher

E-Mail und SMS sind unsicher

Verschlüsselt kommunizieren im Internet

Verschlüsselt kommunizieren im Internet

Tools und Dienste um verschlüsselt zu kommunizieren

Tools und Dienste um verschlüsselt zu kommunizieren

E-Mail und SMS sind unsicher

Sowohl E-Mails als auch SMS sind so einlesbar wie Postkarten. E-Mails wandern durch das Internet, SMS durchs Funknetz und alle Stationen, an denen sie vorbeikommen, können den Inhalt lesen. Wenn du zum Beispiel in einem Zug sitzt und eine E-Mail versendest, die nicht die neuesten Sicherheitsprotokolle verwendet, passiert das Folgende:

- Die E-Mail wird von deinem Laptop zur Mobilfunkantenne des ICEs weitergeleitet. Angreifer im ICE, die deinen WLAN-Datenverkehr mitschneiden, können dabei die komplette E-Mail einsehen.

- Die E-Mail wird vom Zug über das Mobilfunknetz zum Internet-Provider weitergeleitet. Wenn der Mobilfunk-Provider wollte, könnte auch er vollständig einsehen, an wen du die E-Mail geschrieben hast und was der Inhalt ist.

- Der Internet-Provider leitet die E-Mail an deine:n E-Mail-Anbieter:in weiter. Dein:e E-Mail-Anbieter:in hat volle Einsicht in die gesamte E-Mail.

- Dein:e E-Mail-Anbieter:in speichert die E-Mail und sendet sie gleichzeitig der:m E-Mail-Anbieter:in der empfangenden Person. Der:Die empfangende E-Mail-Anbieter:in und alle Server, über die sie zugestellt wurde, haben wieder vollen Zugriff und können die E-Mail nach Belieben lesen.

- Das E-Mail-Programm der empfangenden Person ruft die E-Mail bei ihrer:m E-Mail-Anbieter:in ab - dabei können wieder alle Stationen auf dem Weg die E-Mail einsehen.

Weil denkbar viele verschiedene Personen und Organisationen Einblick in die Nachrichten haben können, sind herkömmliche E-Mails und SMS kein sicherer Kommunikationsweg!

Vergleich von E-Mail-Anbieter:innen

Es gibt durchaus Unterschiede zwischen einzelnen E-Mail-Anbieter:innen: In ihrem Verhalten, wie sehr sie die Inhalte dazu benutzen um dir Werbung anzuzeigen, unterscheiden sie sich deutlich.

Anbieter:innen wie Outlook, Gmail und Yahoo Mail sind aus der Perspektive des Datenschutzes eher unsicher. Sie scannen oft die Inhalte der E-Mails, um damit Werbeprofile anzulegen. Außerdem sitzen sie in den USA und sind damit in Reichweite amerikanischer Geheimdienste. Demgegenüber gibt es eine Reihe von datenschutzfokussierten Anbieter:innen, die ihren Sitz in der EU haben. Die Dienste sind zwar nicht kostenlos, z.B. kostet Posteo einen Euro pro Monat, aber sie gehen sorgsam mit Informationen von dir und über dich um. Denk daran: Ist ein Dienst kostenlos, bezahlst du mit deinen Daten!

Verschlüsselt kommunizieren im Internet

Um die Inhalte von E-Mails besser schützen zu können, waren einige technische Entwicklungen nötig: Die Erfindung der Transportverschlüsselung sorgte dafür, dass E-Mails über eine verschlüsselte Verbindung von einem Ort (dem:der Absender:in) zum anderen (dem:der Empfänger:in) transportiert werden können.

Transportverschlüsselung bedeutet, dass die Inhalte auf dem Weg von dem:der Nutzer:in zum Server verschlüsselt sind. Allerdings wird die Kommunikation beim Server entschlüsselt und dort unverschlüsselt gespeichert. Im Fall von E-Mails bedeutet das, dass ein Angreifer im gleichen Netzwerk die E-Mail-Inhalte nicht auslesen kann, weil sie verschlüsselt übertragen werden. Allerdings hindert das die:den E-Mail-Anbieter:in nicht daran, die Inhalte der E-Mail zu analysieren und entsprechend Werbung zu schalten. Die Polizei hätte ebenso ohne Probleme Zugriff auf die E-Mails, wenn sie eine Abfrage an den Anbieter schickt.

Für Transportverschlüsselung wird in den meisten Fällen das Verschlüsselungsprotokoll TLS (Transport Layer Security) benutzt, sowohl bei E-Mails als auch bei Internetseiten. Wenn du im Browser vor einer URL die Zeichenkette „https://“ siehst, bedeutet das, dass die Inhalte TLS-verschlüsselt vom Server übertragen werden und deshalb während des Transports geschützt sind. Genau das gleiche Protokoll wird benutzt, um bei E-Mails die Inhalte auf dem Weg zu schützen: Die sehr alten Protokolle zum Senden und Empfangen wurden jeweils so angepasst, dass E-Mails heute dank TLS transportverschlüsselt übertragen werden können. Dadurch ist dann egal, ob du deine E-Mails mit einem E-Mail-Programm wie Thunderbird oder direkt im Browser liest: Beide Male werden die E-Mails verschlüsselt übertragen. Ob auch wirklich der aktuelle Standard mit einer Transportverschlüsselung benutzt wird, kannst du bei Thunderbird zum Beispiel auf die folgende Art und Weise nachschauen: Du klickst auf Edit → Account Settings und dann bei der Adresse, die du überprüfen möchtest auf „Server Settings“. Hier solltest du bei Connection Security „SSL/TLS“ oder „STARTTLS“ sehen.

E-Mail mit Transportverschlüsselung ist auch nicht sicher

Die Transportverschlüsselung hat allerdings ein Problem: Die Inhalte sind zwar „unterwegs“ geschützt, aber nicht auf dem Server der Anbieter:in. Das bedeutet, dass du sowohl deiner eigenen als auch der E-Mail-Anbieter:in der empfangenden Person vertrauen musst, damit diese keine zweifelhaften Dinge mit deinen Daten anstellen. Obwohl die E-Mail beim Transport verschlüsselt ist, sind die Inhalte nicht vor fremden Augen geschützt. Auch die Verschlüsselung während des Transports hat ihre Probleme: Wird die E-Mail über einen Server zugestellt, der diese Verschlüsselung nicht unterstützt, wird sie auch hier unverschlüsselt übertragen.

Sichere Kommunikation per Ende-zu-Ende Verschlüsselung

Die gute Nachricht: Es wurde eine Lösung entwickelt, die dazu führt, dass es egal ist, ob man den Betreiber:innen des Servers vertraut: Die Ende-zu-Ende-Verschlüsselung (kurz: "E2E-Verschlüsselung"). Ende-zu-Endeverschlüsselung hat das Ziel, dass ein Inhalt auf dem kompletten Kanal zwischen dem einen Ende - also der Person, die kommuniziert - und dem anderen Ende - also der anderen Person, die kommuniziert - verschlüsselt bleibt. Davon ist dann natürlich auch der Server der Betreiber:in eingeschlossen. Deshalb kann, im Gegensatz zur Transportverschlüsselung, bei der Ende-zu-Ende-Verschlüsselung der/die Betreiber:in die Inhalte der Kommunikation nicht einsehen. Diese drei Stufen, mit denen die Inhalte von Kommunikation geschützt sein können, lassen sich nicht nur auf E-Mails, sondern auch auf viele andere Arten der Kommunikation übertragen:

Unverschlüsselte Kommunikation

Unverschlüsselte Kommunikation

Stell' es dir wie eine Postkarte vor

Transportverschlüsselte Kommunikation

Transportverschlüsselte Kommunikation

Hier kannst du dir eine Postkarte in einer abgeschlossenen Kiste, die im Versandzentrum aber ausgepackt und gelesen werden kann, vorstellen.

Ende-zu-Ende-verschlüsselte Kommunikation

Ende-zu-Ende-verschlüsselte Kommunikation

Ende-zu Ende-verschlüsselte Kommunikation gleicht einer Postkarte, die in einer abgeschlossenen Kiste versandt wird. Die Kiste wird erst bei der empfangenden Person geöffnet, weil nur diese den Schlüssel besitzt.

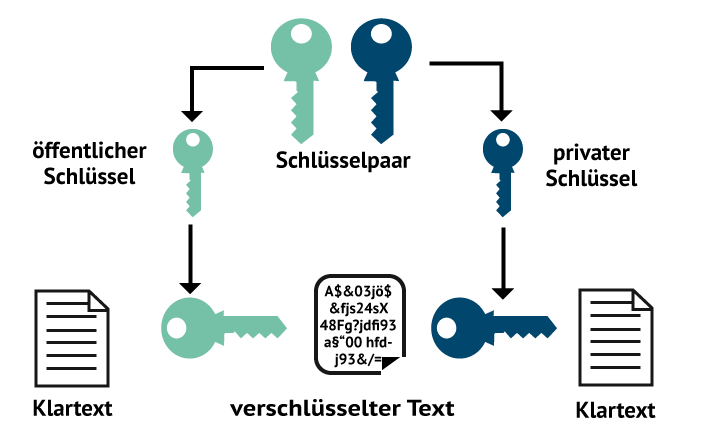

Asymmetrische Verschlüsselung

Asymmetrische Verschlüsselung wird heute nahezu überall verwendet, wo digital und sicher kommuniziert werden soll. Erst durch diese Technik wurde es praktikabel, dass zwei Menschen verschlüsselt kommunizieren können, obwohl sie sich auf zwei unterschiedlichen Kontinenten befinden und einander noch nie gesehen haben.

Bei der vollständigen Verschlüsselung der Kommunikation zwischen zwei Endgeräten gibt es eine Hürde: Wie schafft man es, dass Person A eine verschlüsselte Nachricht an Person B schicken kann, und dass Person B diese auch entschlüsseln kann? Um sie zu entschlüsseln, bräuchte Person B ja einen Schlüssel. Aber wie schickt Person A den Schlüssel an Person B? Solange sie noch keine Schlüssel ausgetauscht haben, können sie einander nicht den Schlüssel schicken, ohne die Gefahr, dass eine dritte Person mitliest. Dieses Problem hat Mathematiker:innen lange beschäftigt, bis in den 1970er Jahren eine Lösung gefunden wurde: Die Asymmetrische Verschlüsselung. Bei asymmetrischer Verschlüsselung gibt es nun nicht mehr nur einen Schlüssel (wie bei der symmetrischen Verschlüsselung, die du schon aus Kapitel 04 "Digitale Verschlüsselung" kennst). Stattdessen hat jede Person ein Schlüsselpaar, bestehend aus einem öffentlichen und einem privaten Schlüssel. Jetzt können Person A und Person B Folgendes tun: Sie schicken jeweils ihren eigenen, öffentlichen Schlüssel an die andere Person. Dass dabei andere Menschen zuschauen, ist überhaupt kein Problem, denn diese Schlüssel sind öffentlich und dürfen beliebig vielen Menschen bekannt sein. Möchte Person A jetzt eine geheime Nachricht an Person B schicken, verschlüsselt sie die Nachricht mit dem öffentlichen Schlüssel von Person B. Das Ergebnis dieser Verschlüsselung - den Geheimtext - sendet sie jetzt an Person B. Person B benutzt ihren privaten Schlüssel, den nur sie kennt, und entschlüsselt den Geheimtext mit ihrem privaten Schlüssel: Person B ist in der Lage, die Nachricht zu lesen. Hätte eine dritte Person die vollständige Kommunikation der beiden mitgelesen - inklusive des Schlüssel-Tausches - könnte sie trotzdem die geheime Nachricht nicht sehen. Dafür bräuchte sie nämlich den privaten Schlüssel von Person B. Dieser private Schlüssel hat aber das Endgerät von Person B nie verlassen - er ist der mitlesenden Person also nicht bekannt. Nun könnte die dritte Person besonders gemein sein: Sie könnte, während Person A und B ihre Schlüssel tauschen, jeweils die Nachrichten mit den öffentlichen Schlüsseln abfangen und stattdessen Nachrichten mit ihrem eigenen öffentlichen Schlüssel versenden. In diesem Fall würden sowohl Person A als auch Person B ihre Nachrichten mit dem öffentlichen Schlüssel der dritten Person verschlüsseln und diese könnte auf einmal alle Nachichten entschlüsseln. Solch eine Manipulation nennt man „man in the middle“- Angriff. Sie ist ein häufiges Problem beim Tausch von Schlüsseln für Kommunikation. Um dem vorzubeugen ist es wichtig, den Schlüssel der anderen Person zu überprüfen, am besten über einen zweiten Kanal wie einen Telefonanruf oder ein Treffen in der echten Welt. Beim Messenger Signal geht das übrigens, indem man die Sicherheitsnummern vergleicht.

Mach einen Check!

Welche Plattformen oder Apps nutzt du am häufigsten?

Notiere dir deine drei wichtigsten Kommunikationskanäle und versuche herauszufinden, ob sie Ende-zu-Ende verschlüsselt und Open Source sind!

Tools und Dienste um verschlüsselt zu kommunizieren

Da du bereits weißt, dass E-Mails und SMS nicht sicher sind, stellen wir dir hier Alternativen vor, mit denen verschlüsselt - also sicher - kommuniziert werden kann.

Sicher E-Mails schreiben: PGP

Um über E-Mail sicher zu kommunizieren gibt es die Software PGP, mit der E-Mails verschlüsselt werden können. Um sie zu benutzen, muss man die Handlungen, die Person A und B in der Erklärung von asymmetrischer Verschlüsselung durchgeführt haben, mehr oder weniger selber machen. Man generiert mit der Software ein Schlüsselpaar: einen privaten und einen öffentlichen Schlüssel. Den öffentlichen Schlüssel verteilt man an die Kontakte, denen man es ermöglichen möchte, einem verschlüsselte E-Mails zu schreiben. Damit man das nicht immer von Hand machen muss, gibt es sogenannte Schlüsselserver, auf die man seinen eigenen öffentlichen Schlüssel hochladen kann. Von dort könnten Kontakte, die einem eine E-Mail schreiben möchten, den Schlüssel direkt herunterladen. Ist der öffentliche Schlüssel einmal verteilt, wird dieser vom E-Mail Programm benutzt, um eine E-Mail an die entsprechende Person zu verschlüsseln. Das E-Mail-Programm der empfangenden Person kann diese E-Mail dann automatisch entschlüsseln, weil es ja den privaten Schlüssel hat. Wie du aber sicherlich bemerkt hast: E-Mails per PGP zu verschlüsseln ist etwas kompliziert. Deshalb empfehlen wir - besonders, wenn es sich um sensible Inhalte handelt - stattdessen eine andere Art der Kommunikation zu benutzen, bei der man viel einfacher Ende-zu-Ende-verschlüsselt kommunizieren kann: Verschlüsselte Messenger.

Sichere Nachrichten schreiben: Messenger

Messenger haben den Vorteil, dass du verschlüsselt kommunizieren kannst, ohne dich um Details wie den Austausch der Schlüssel selbst kümmern zu müssen. Das bietet zudem mehr Sicherheit: Wenn du dich nicht um den Austausch von Schlüsseln kümmern musst, gibt es auch keine Gelegenheit, etwas falsch zu machen.

Vergleich gängiger Messenger

Zwischen Messengern gibt es so einige Unterschiede: Manche sind Ende-zu-Ende-verschlüsselt, manche sind nur transportverschlüsselt, manche sind quelloffen, manche sind Produkte amerikanischer Datenkonzerne. Wir geben dir im Folgenden einen Überblick über die gängigen Messenger: Anhand der Kriterien, du in der Merkbox siehst, kannst du erkennen, dass einige Messenger diese Anforderungen sehr gut erfüllen und andere weniger. Threema, Wire, Signal und Element sind Messenger, die allen Kriterien genügen. Ganz besonders wichtig ist, dass sie Open Source und Ende-zu-Ende-verschlüsselt sind. Element setzt außerdem auf einer dezentralen Struktur auf. Das bedeutet, dass die Server nicht der Kontrolle einer einzigen Organisation unterliegen, sondern von vielen Menschen gemeinsam betrieben werden. In der Mitte sind Whatsapp, iMessage und Telegram anzusiedeln: Diese bieten zwar Verschlüsselung an, allerdings z.B. bei Telegram nicht in Gruppenchats. Bei WhatsApp und iMessage werden zwar deine Inhalte gut geschützt, aber diese Messenger werden von Unternehmen betrieben, die selbst mit Daten handeln. Am unsichersten sind unverschlüsselte Messenger wie SMS und der Instagram Messenger, hier sind deine Inhalte schlicht ungeschützt und können eingesehen werden. SnapChat verschlüsselt nur Bilder aber keine Textnachrichten.

Ein guter Messenger sollte folgende Kriterien erfüllen:

- Nachrichten werden Ende-zu-Ende-verschlüsselt.

- Die Metadaten werden nicht ausgewertet.

- Die App und der Server sind Open Source.

- Die betreibende Organisation verkauft deine Daten nicht.

Soziale Medien als Messenger

Natürlich kann man auch die privaten Nachrichten bei sozialen Medien als Messenger benutzen. Unkompliziert mit Freund:innen chatten? Easy. Allerdings ist das nicht empfehlenswert. Warum? Die Nachrichten in sozialen Netzwerken sind nicht verschlüsselt und die Betreiberfirmen sozialer Netzwerke analysieren deine Daten, um sie zu Geld zu machen. Egal, ob Tiktok, Snapchat, Instagram, Discord oder Roblox: Um auf Nummer sicher zu gehen, solltest du besser einen verschlüsselten Messenger benutzen. ByteDance, die Betreiberfirma von TikTok gerät immer wieder in die Schlagzeilen, weil die App wirklich alles an Daten auswertet, was sie zu fassen bekommt. Insgesamt empfehlen wir Signal, weil die App eine gute Verschlüsselung besitzt, einfach zu bedienen ist und auch die Metadaten (= Information, mit wem du wann kommunizierst) schützt. Von Telegram raten wir eher ab, weil die Verschlüsselung nicht standardmäßig eingeschaltet ist, Gruppenchats nicht verschlüsselt werden können, es Zweifel an den Verschlüsselungsverfahren gibt und der Standort der Entwickler:innen und deren Organisationsstruktur unklar ist.